Nový Debian 12: představení a vytvoření testovacího serveru | Kapitola 3

Seznam kapitol

V červnu vyšel nový Debian 12, jedna z klasik linuxového světa. V článku se podíváme , jak si ho nainstalovat jako serverové testovací prostředí. Navíc se podíváme i na to, jak vypadají jednotlivá dostupná grafická prostředí a nakoukneme na přehled základních balíčků.

Náhrada DNS

V této kapitole se zaprvé podíváme, jak zajistit, abychom mohli volat náš testovací server jménem počítače. Můžeme to řešit vytvořením vlastního serveru DNS. Více o tom v dřívějším článku:

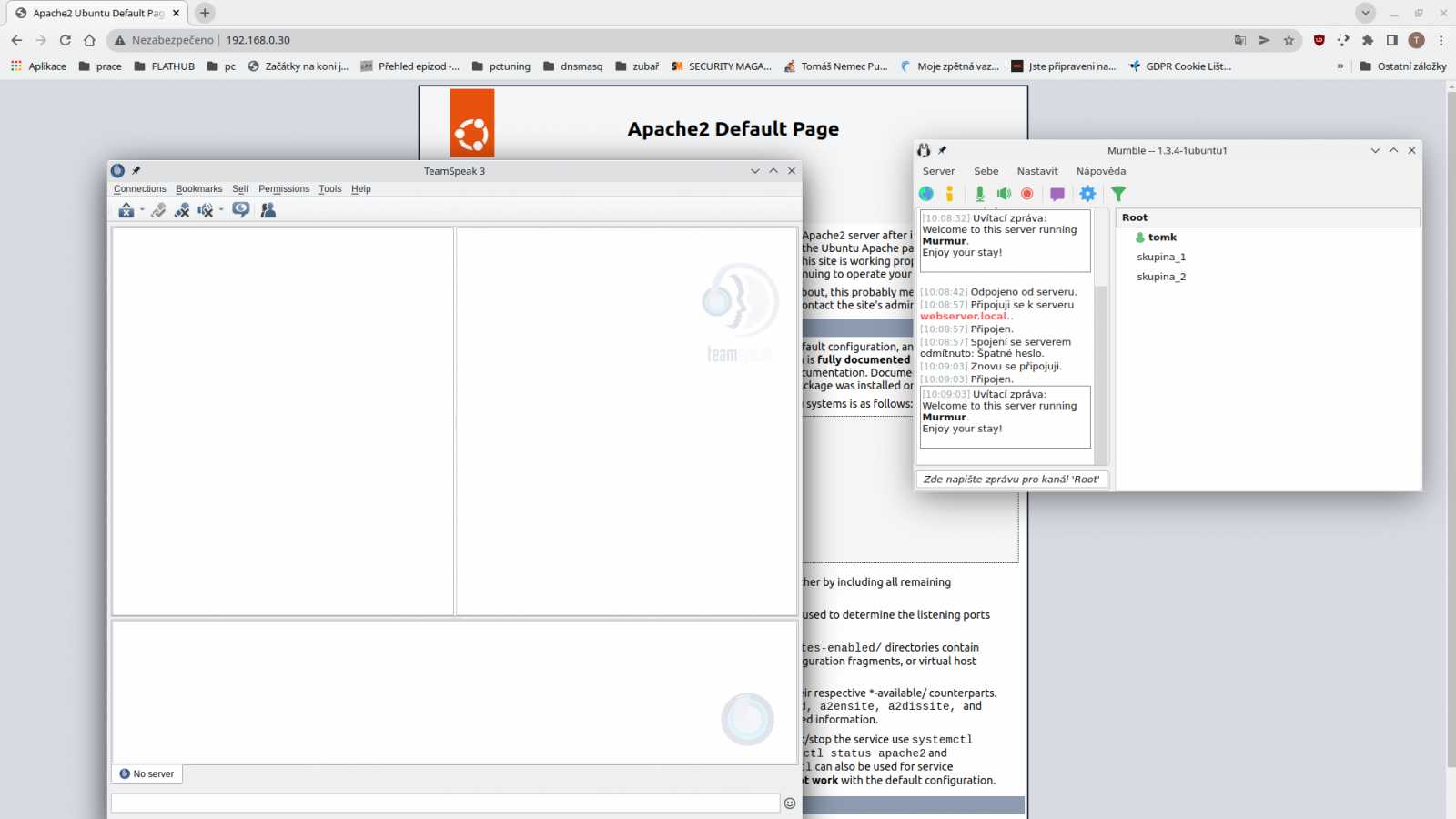

Domácí server: skupinová komunikace. DNS jednoduše, web Apache

Dnes se podíváme na některé další služby provozovatelné na domácím serveru s Linuxem. Též jde o služby vhodné pro provoz na…

Ovšem pro mnohé to bude pěkný kanón na vrabce. Řešením je soubor hosts. Je umístěný v počítači ze kterého voláme náš server. Pokud chceme volat počítače jménem musíme do tohoto souboru umístit překlad na ip adresu. V Linuxu se nachází na této cestě:

/etc/hosts A tak vypadá v základu.

|

Server přidáme jednoduše jako další řádek za popisem našeho PC. Začátek souboru potom bude vypadat takto.

|

Teď si ovšem většina z vás řekne: co mám dělat, když chci něco takového provozovat z počítače, kde je Windows. Není problém, tento soubor je zde na této adrese.

C:\WINDOWS\system32\drivers\etc\hostsVlastní certifikát

S certifikátem to bude složitější. Nelze jen tak snadno použít certifikační autoritu zdarma pokud nemáme server dostupný z internetu. Naštěstí si můžeme s trochou práce pořídit pro testování vlastní certifikační autoritu. Pro vlastní certifikační autoritu použijeme program Easy-RSA. Pro vygenerování žádosti o certifikát použijeme program OpenSSL. Tento program se nachází na většině linuxových systémů již v základu, a proto bude tento postup univerzálnější. Začneme s certifikační autoritou. Nainstalujeme program Easy-RSA. pokud není zmíněno jinak, pracujeme pod uživatelem Root.

apt update

apt install easy-rsaAutoritu si vytvoříme jako běžný uživatel. Začneme strukturou.

mkdir ~/easy-rsa

ln -s /usr/share/easy-rsa/* ~/easy-rsa/Potom se do adresáře autority přepneme a zde preovedeme aktivaci PKI.

cd ~/easy-rsa

./easyrsa init-pkiDalším krokem bude vytvoření souboru vars v adresáři easy-rsa/pki/. Pokud již existuje tak upravíme. Postupujemecert podle tohoto vzoru. Údaje upravíme dle naší potřeby.

|

Můžeme přistoupit k tvorbě certifikátu Certifikační autority. Použijeme příkaz pro verzi bez potvrzovacího klíče.

./easyrsa build-ca nopass

Získali jsme tyto soubory:

~/easy-rsa/pki/ca.crt~/easy-rsa/pki/private/ca.key

Certifikát a klíč certifikační agentury.

Tento soubor s certifikátem můžeme bez problému nainstalovat do Windows, nebo importovat do aplikací které ho potřebují. Pokud potřebujeme certifikát nahrát do linuxu, přidávám příklad pro distribuci založenou na Debianu.

cp /tmp/ca.crt /usr/local/share/ca-certificates/

update-ca-certificatesAlternativně na Fedoře a RedHat kompatibilních.

sudo cp /tmp/ca.crt /etc/pki/ca-trust/source/anchors/

update-ca-trustNyní se přepneme zpět do domovského adresáře. Pořád můžeme pracovat pod vlastním uživatelem – Root není potřeba. Vytvoříme si žádost o certifikát pro náš server. Začneme přípravou. Po dokončení následujících příkazů budeme mít vyhrazený adresář pro generování žádostí a soukromý klíč.

mkdir /zadosti

cd /zadosti

openssl genrsa -out server.keyDále již vytvoříme samotnou žádost.

openssl req -new -key server.key -out server.reqDalším krokem bude import žádosti do certifikační autority:

cd ~/easy-rsa

./easyrsa import-req ~/zadosti/server.req serverPosledním krokem je vytvoření a podepsání certifikátu.

./easyrsa sign-req server serverPodepsaný certifikát najdeme v adresáři /easy-rsa/pki/issued. Po této kapitole máme základní prostředí testovacího serveru připraveno. V další se podíváme na nabídku grafických pracovních prostředí, která jsou nám nabízena při instalaci.