Články s více tématy

Západní linux v čínském stylu: Jak naroubovat čínské prostředí na běžné distribuce

Líbí se vám vizuální styl čínských systémů linux OS jako OpenKylin nebo Deepin, ale nechcete instalovat linux z Číny?…

OpenKylin 1.0: bezplatná alternativa k Windows pohledem Číny

Dnes se podíváme na jeden exotický systém. Na zpravodajských portálech se objevily zprávy o alternativě k Windows z Číny.…

Nový Debian 12: představení a vytvoření testovacího serveru

V červnu vyšel nový Debian 12, jedna z klasik linuxového světa. V článku se podíváme , jak si ho nainstalovat jako serverové…

Ubuntu Budgie: Ubuntu pro začátečníky s prostředím podobnějším MacOS

V dubnu vyšla nová verze Ubuntu s označením 23.04 a krátkou podporou 9 měsíců. Ovšem dnes se nepodíváme na standardní…

Jak na grafiku zdarma? Grafické editory (nejen) pro linux

Také si při prohlížení fotografií říkáte třeba, že ta větev při okraji by tam být neměla? Nebo máte ambice něco na počítači…

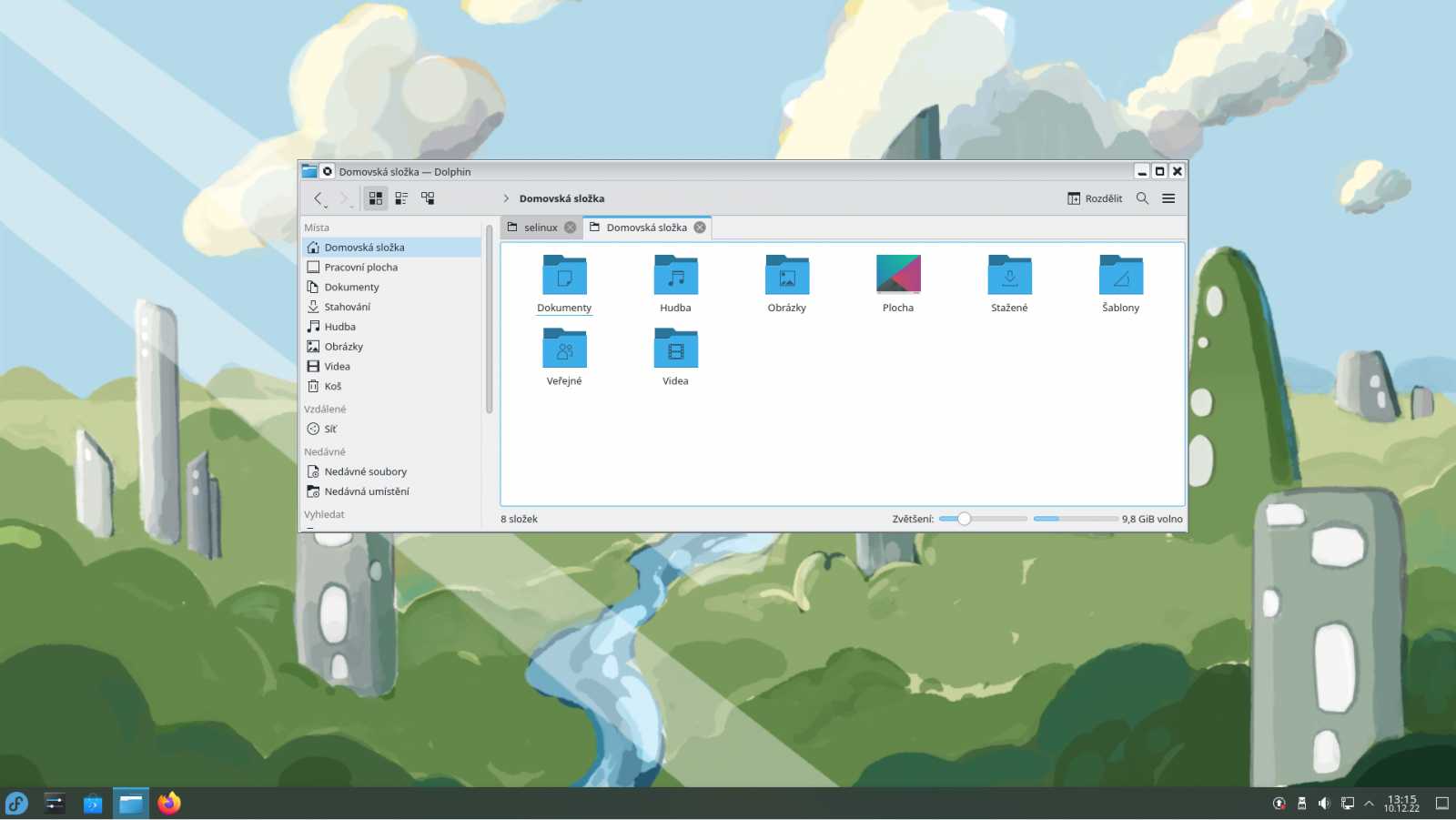

Fedora 37 KDE spin

Dnes se podíváme na novou verzi Fedory 37, která vyšla v polovině listopadu. Je známá jako distribuce GNOME, ovšem ve stínu…

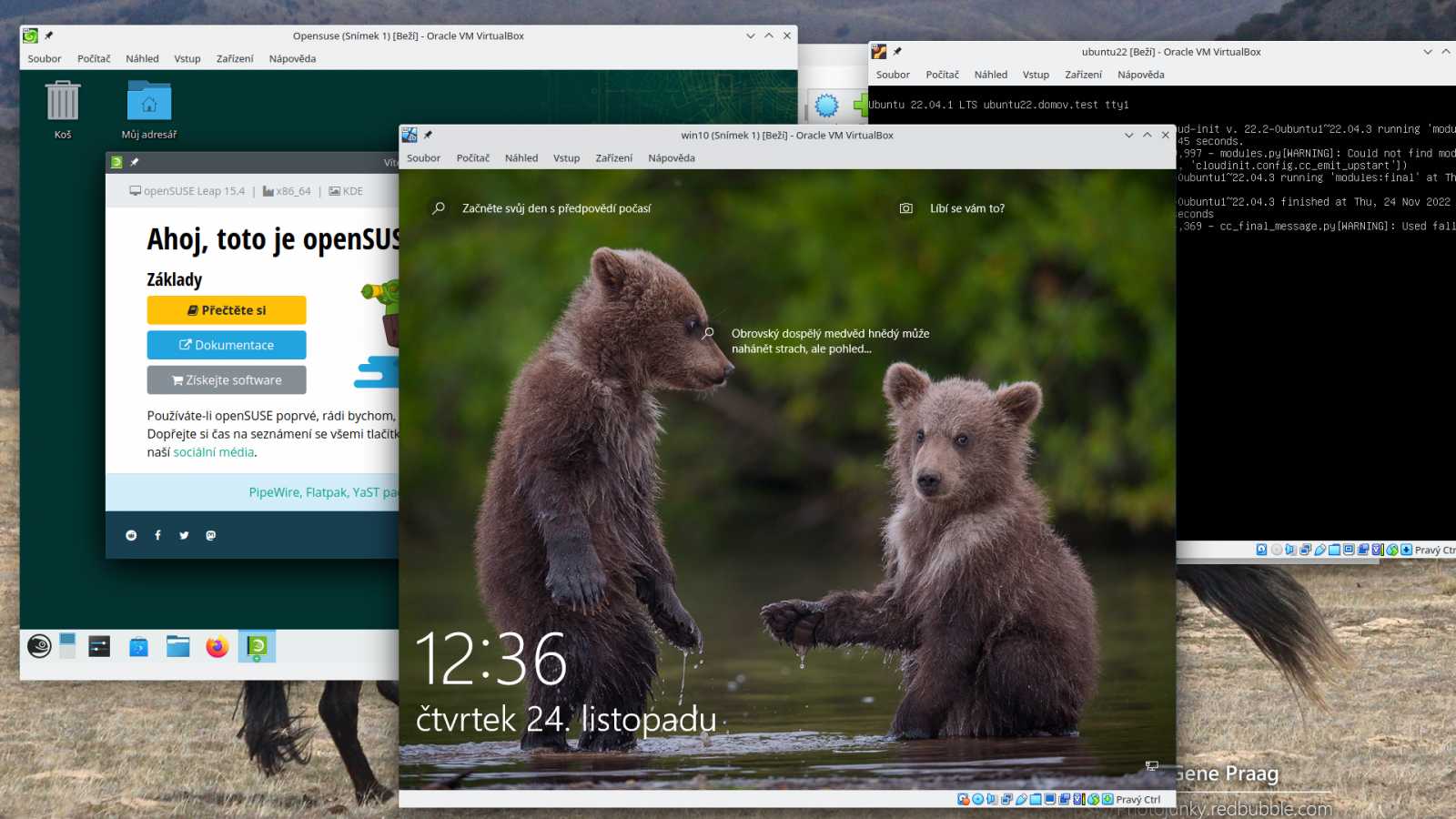

Virtualizace na desktopu v roce 2022, pokud možno zdarma

Virtualizujete na desktopu? Dnes se podíváme, k čemu by to pro vás mohlo být dobré. Projdeme si několik možností…

Jsou digitální sny umělé inteligence modelem našeho skutečného snění?

Základem moderních programů pro generování obrazu je algoritmus zvaný latentní difúze. Když se podíváme na to, jak funguje,…

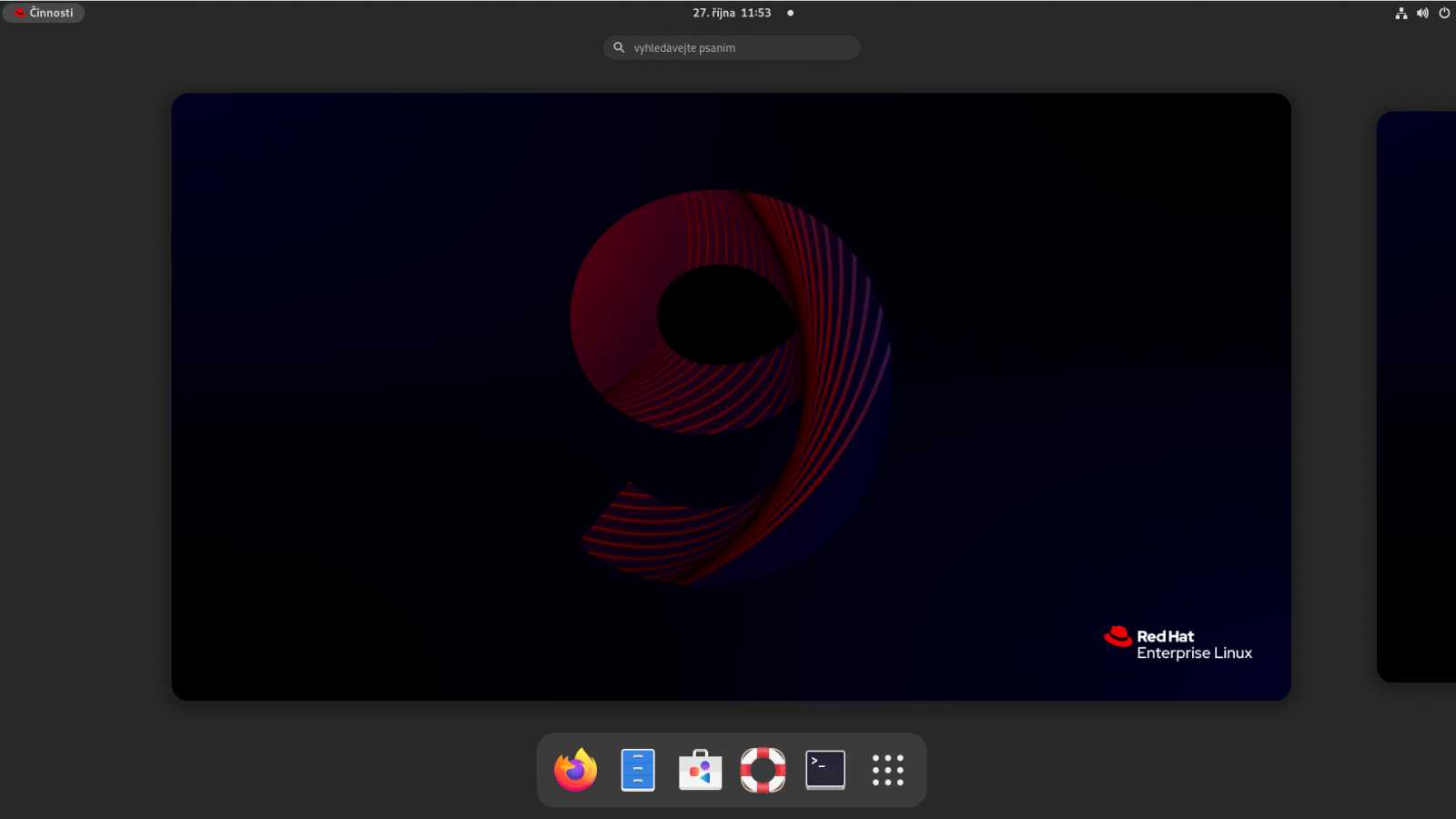

Nejznámější komerční verzi Linuxu zadarmo a legálně? Ano, lze to.

Ano, jde o známý Redhat Enterprise linux. Dnes se podíváme, jak lze licenci v hodnotě 179 dolarů na rok získat zdarma. Další…

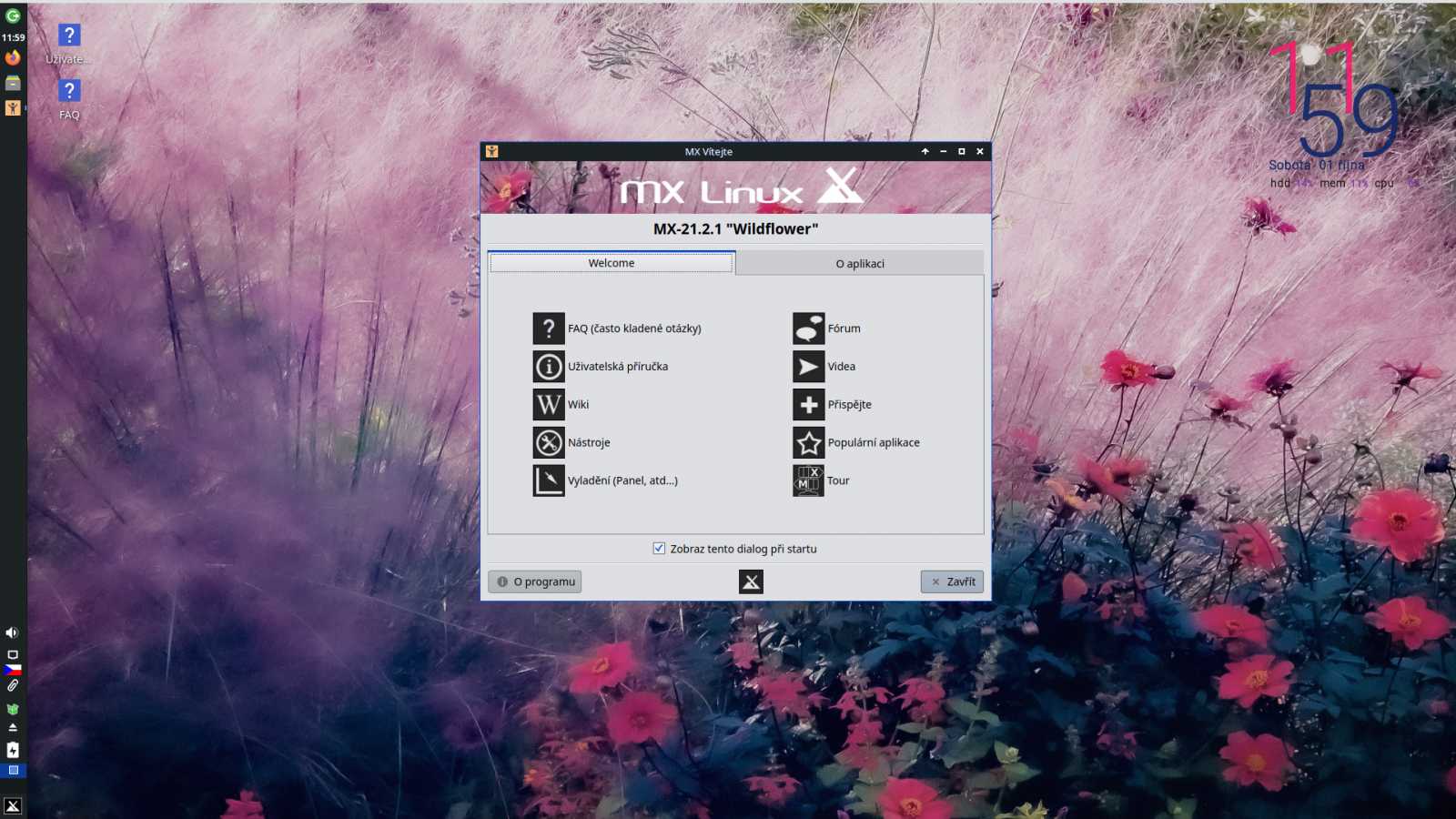

Nejsledovanější distribuce na DistroWatch.com? MX Linux. Co na ní je?

Ano, není to žádné Ubuntu. Dne 19. 9. navíc vyšla nová verze 21.2.1, takže se na tuto zajímavou linuxovou distribuci…

Rychlý průvodce prostředím Ubuntu a možnostmi přizpůsobení

Ubuntu patří k velmi rozšířeným distribucím. Pracovní prostředí je ale velmi netradiční. Ne každý, zejména ze stran…

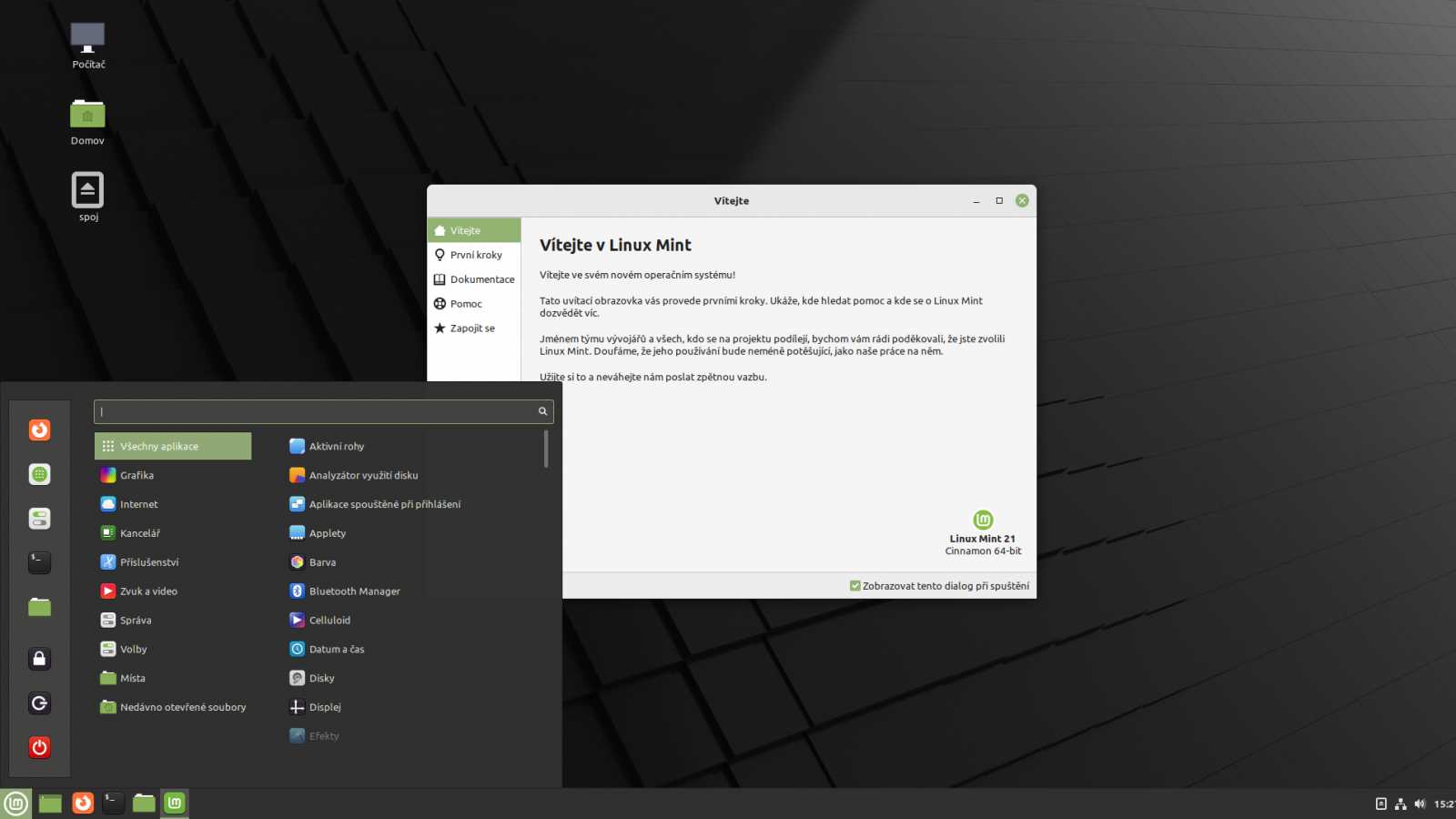

Linux Mint 21: Co přináší nová verze 21 a prohlídka prostředí Cinnamon, Mate i XFCE

Vyšla nová verze Linux Mint – systému který vychází z řady Ubuntu LTS. Verze 21 si za podklad bere Ubuntu 22.04. Podíváme se…

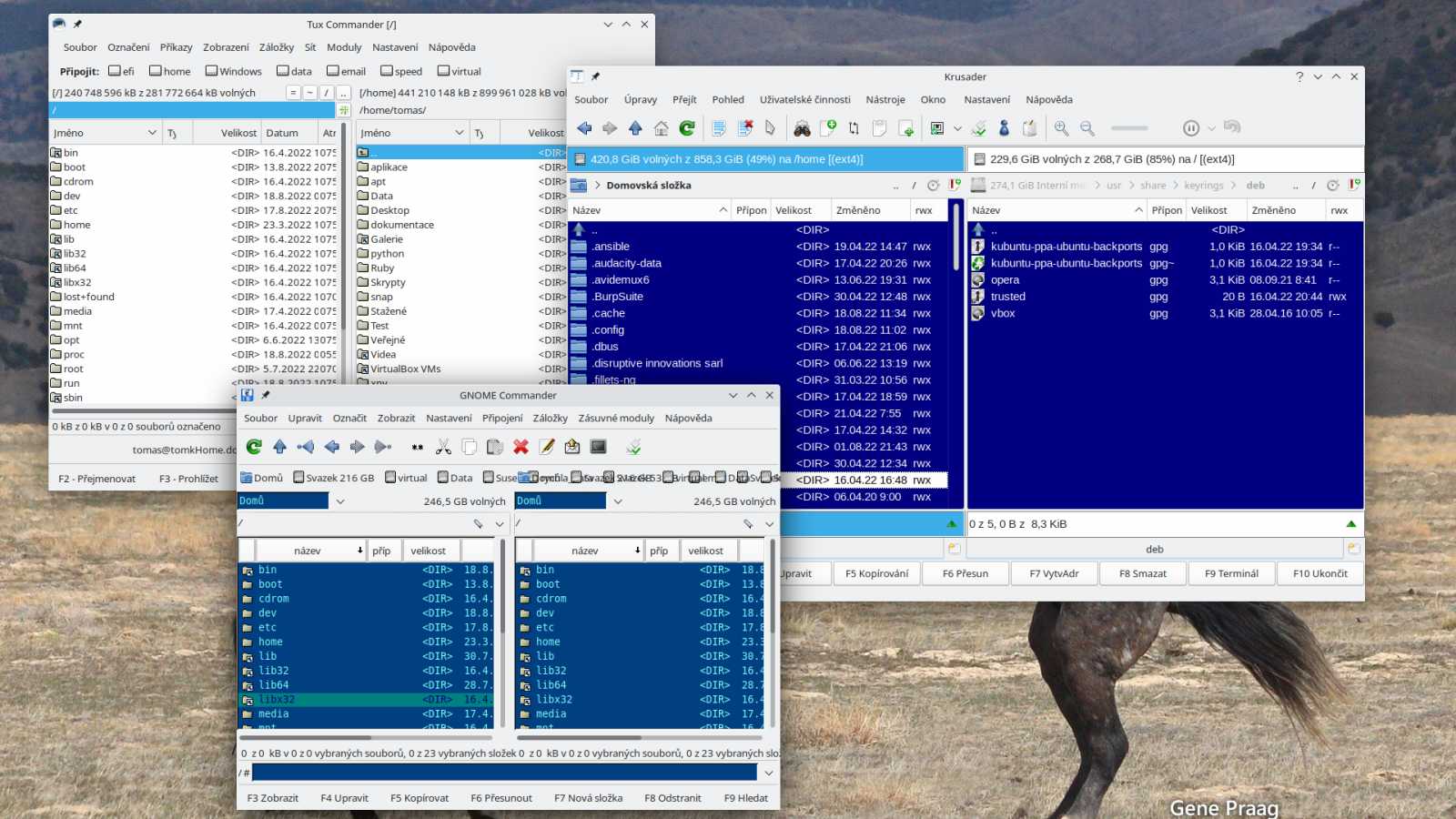

Vybíráme dvoupanelového správce souborů pro Linux v roce 2022

Už v časech DOSu si mnoho lidí oblíbilo pro práci se soubory správce se dvěma panely jako M602 nebo Norton Commander. Velmi…

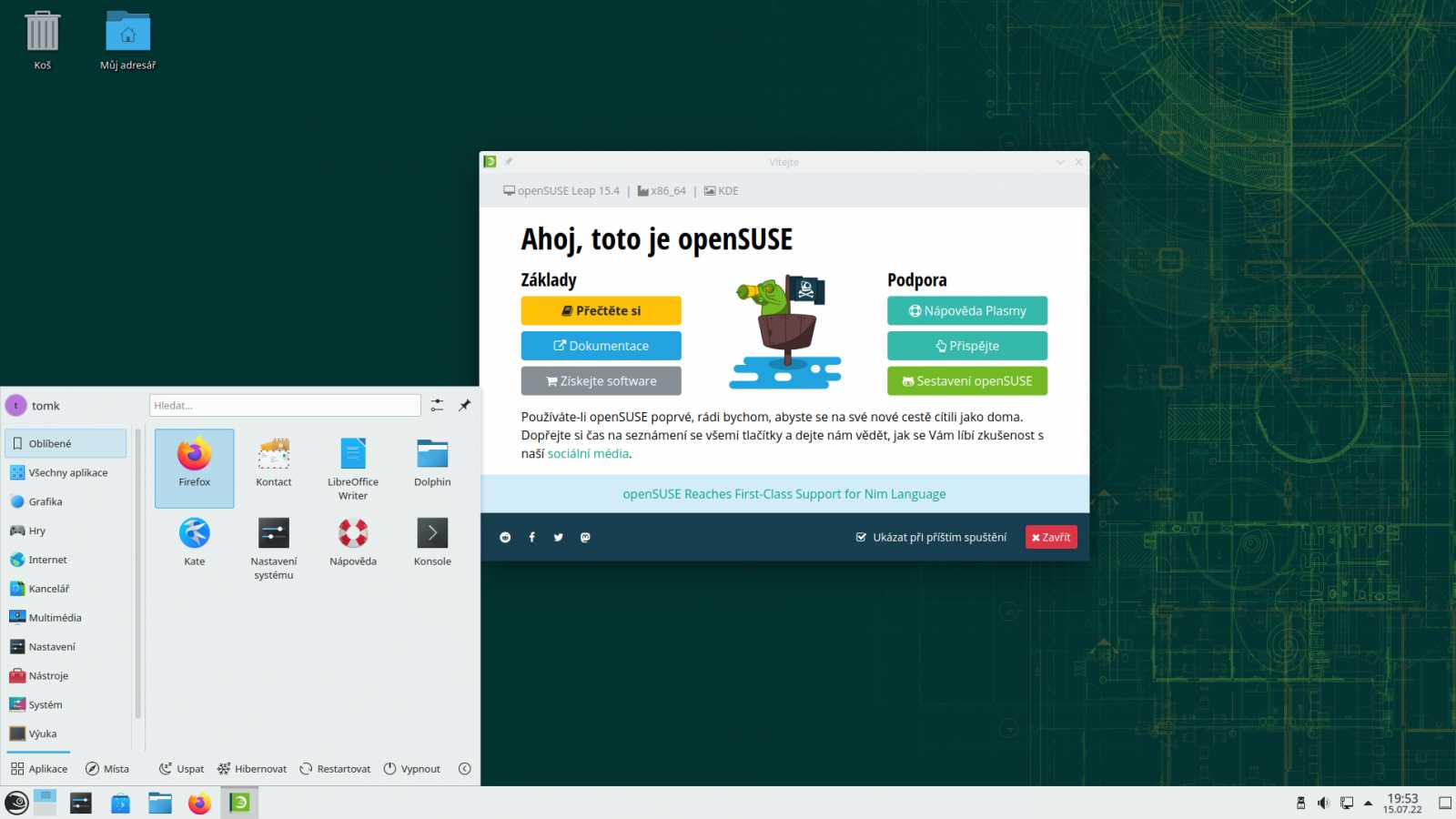

OpenSuse 15.04 Leap: Jaká je klikací linuxová distribuce z Německa

Dnes se podíváme na opravdu klikací distribuci. Je určena pro každého, kdo rád nastavuje systém přes grafické rozhraní.…

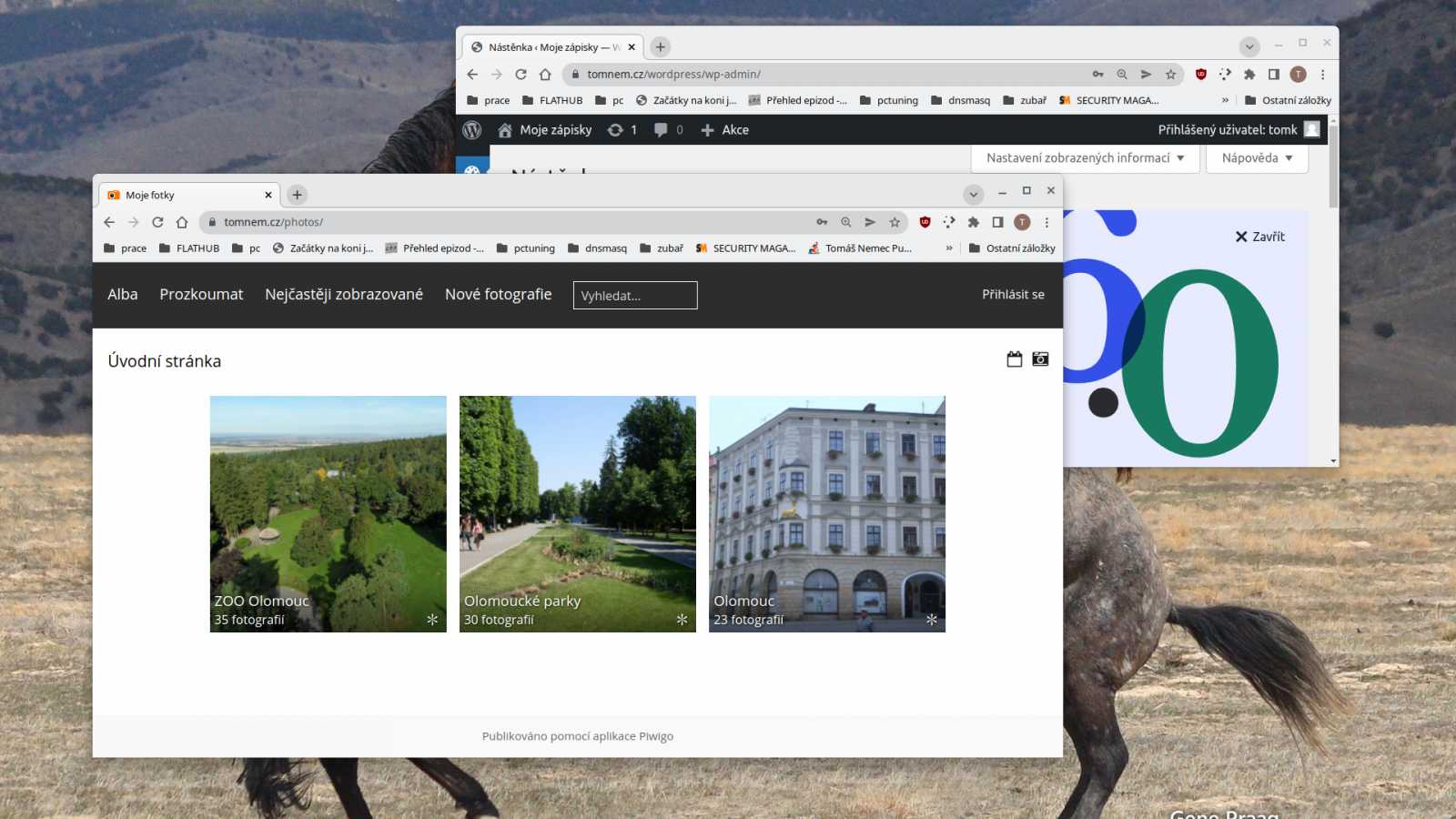

Domácí server – jak využít nainstalovaný web server

Dnes se podíváme, jak vytvoříme webové stránky bez programování. Pošleme soubory bez použití služeb třetích stran. Budeme…

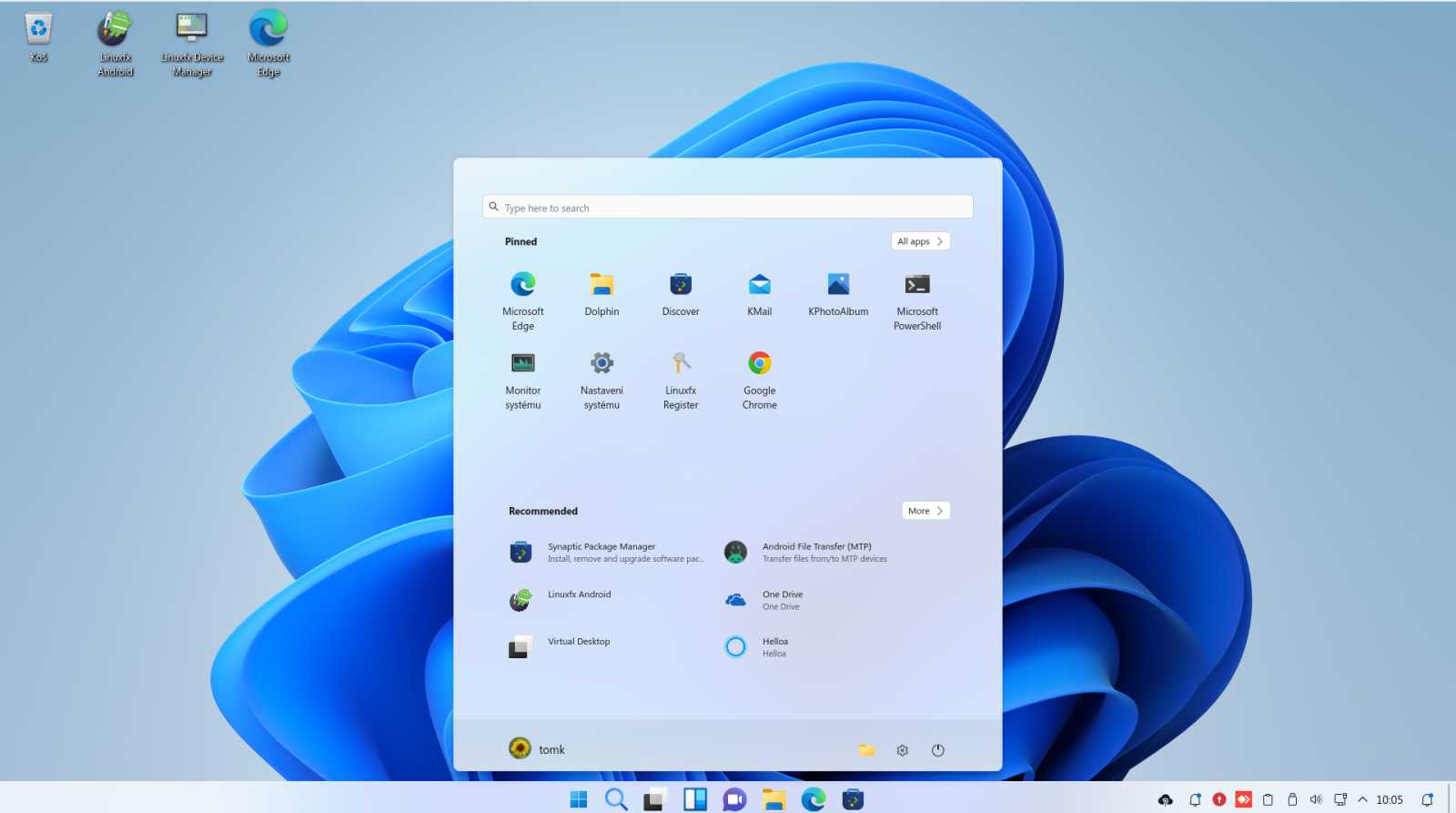

LinuxFX: tváří se to jako Windows, ale Windows to nejsou

Dnes se podíváme na trochu kontroverzní distribuci. Snaha napodobit Windows se zde dostává až do absurdních rozměrů. Dokonce…

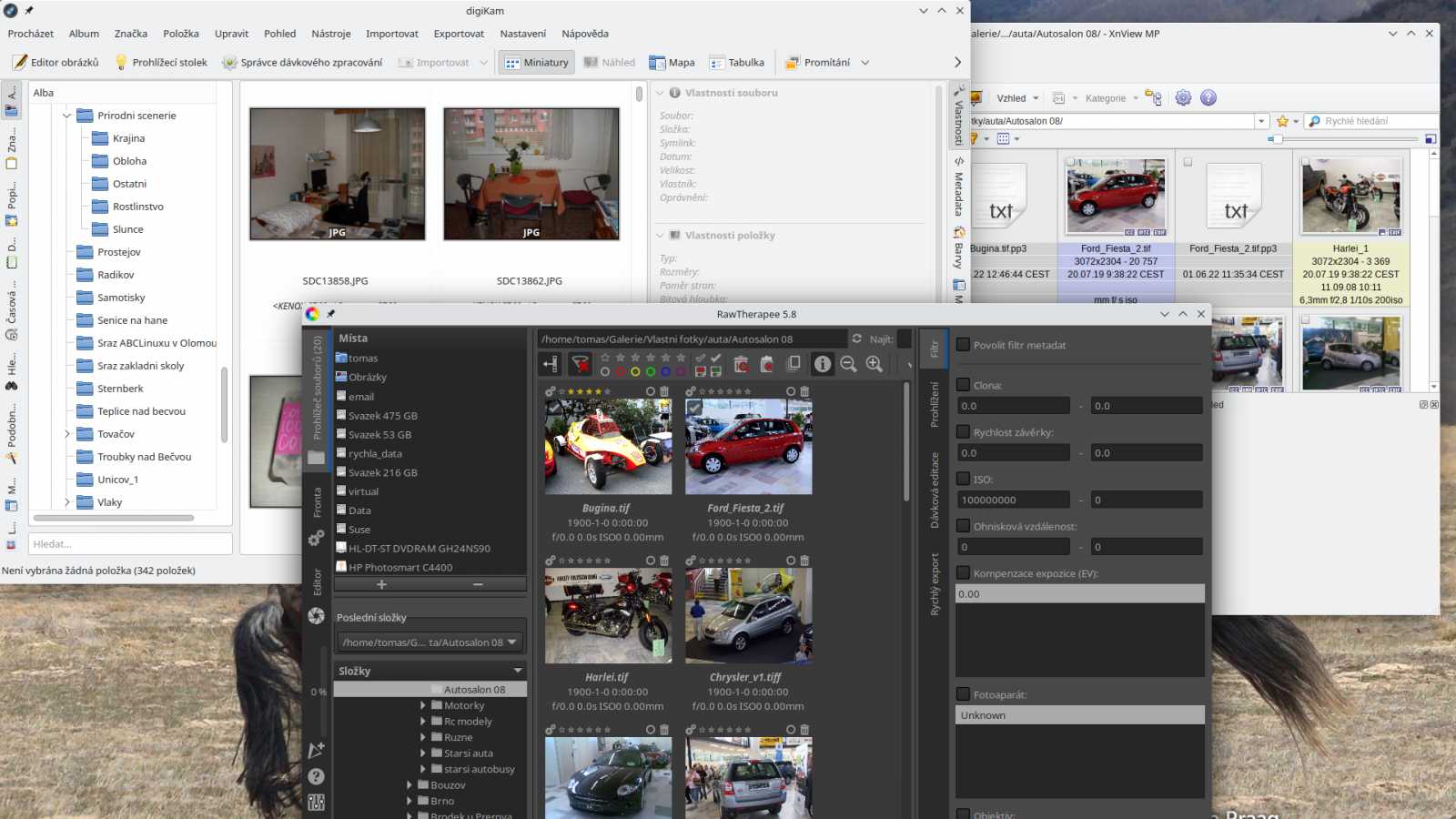

Správci fotografií zdarma (nejen) pro Linux v roce 2022

Dnes se podíváme na velmi univerzální druh programů – správce fotografií a obrázků určené primárně pro práci s bitmapovou…

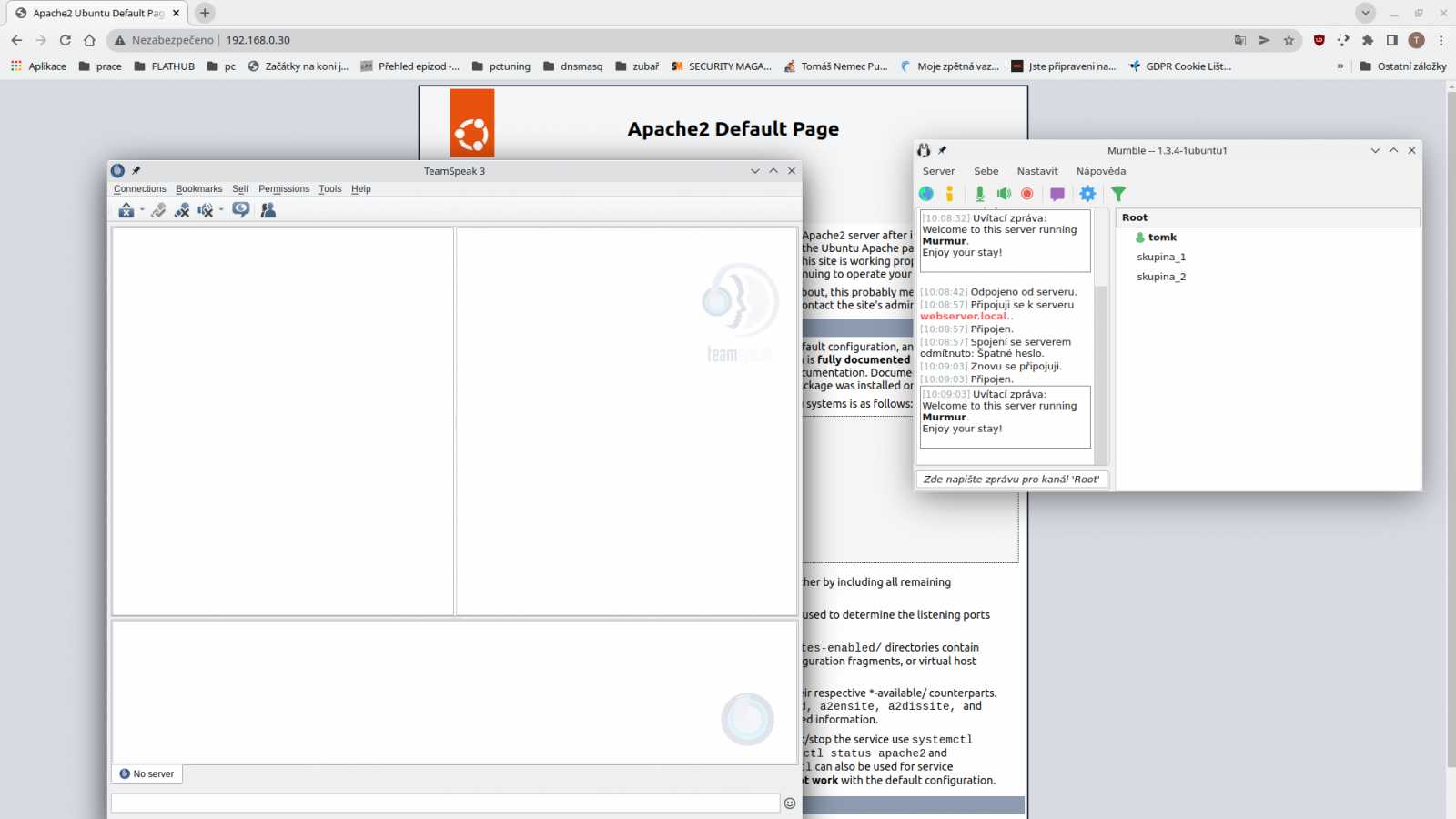

Domácí server: skupinová komunikace. DNS jednoduše, web Apache

Dnes se podíváme na některé další služby provozovatelné na domácím serveru s Linuxem. Též jde o služby vhodné pro provoz na…

Astra Linux: rylýz Orjol – jaký je ruský „národní“ operační systém

Zvědavost mě dohnala až ke snaze podívat se na Ruský národní systém. Stáhl jsem Astra Linux, který je prý doporučovaný pro…

Jak na malý a levný domácí server: instalace, ovládání a připojení

Podíváme se, jak si postavit malý domácí server s Linuxem. V tomto článku si probereme instalaci, ovládání a připojení na…

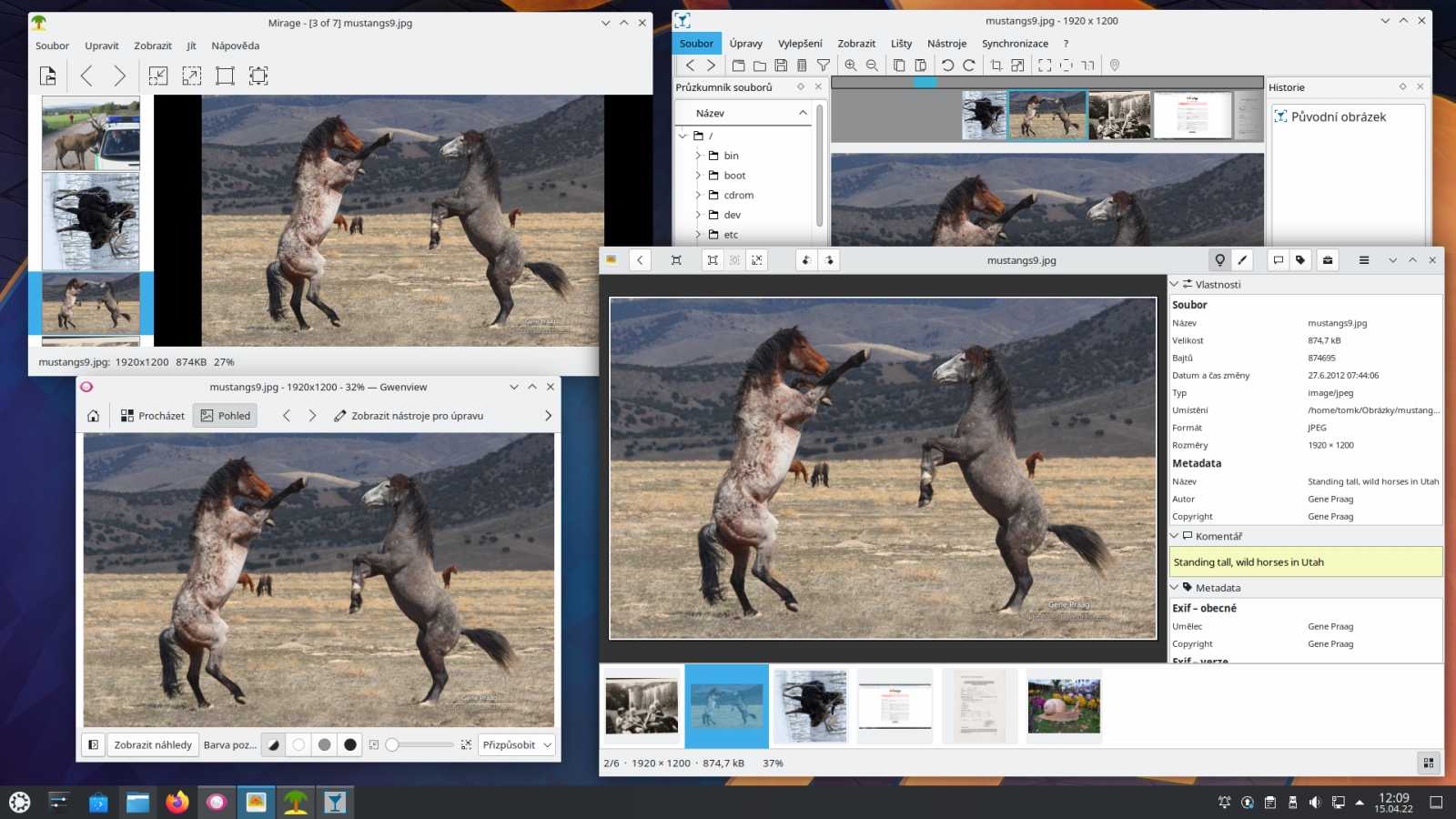

V čem prohlížet obrázky v Linuxu?

Dnes se podíváme, jak vypadají v Linuxu prohlížeče obrázků. Nemyslím tím velké a komplikované správce obrázků, ale zaměříme…

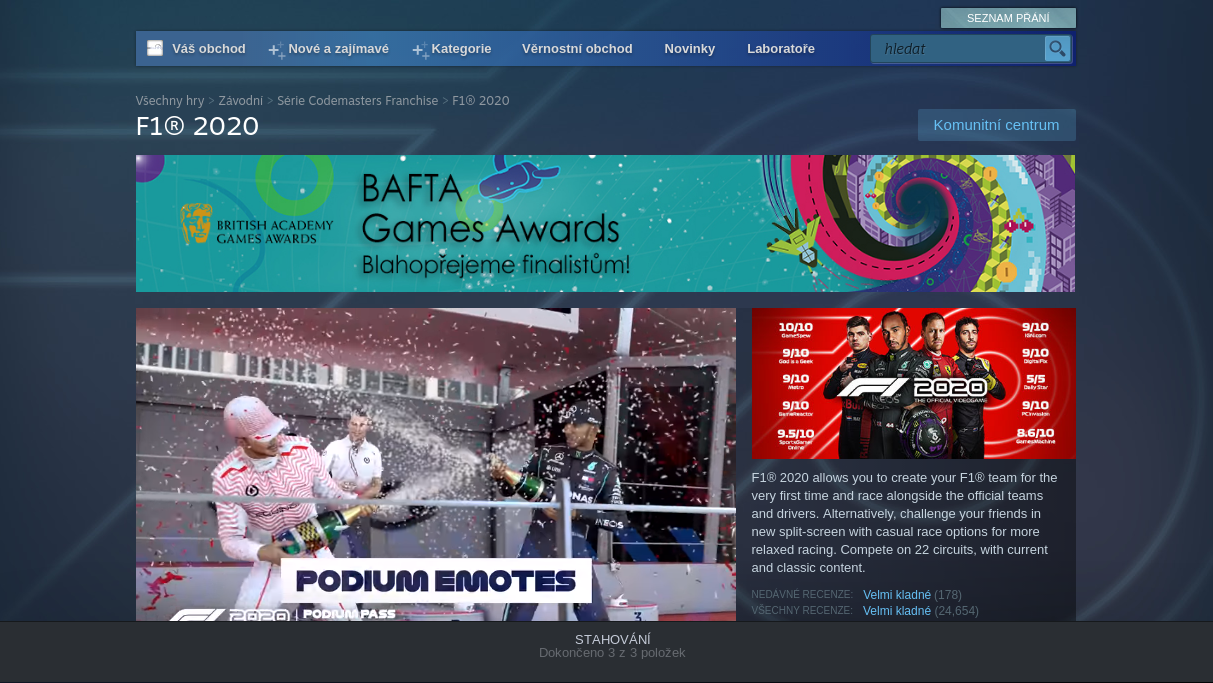

Když hry zdarma nestačí: Jak funguje Steam pod linuxem

Dnes se podíváme, jak si vede na linuxu platforma Steam. Ukážeme si, odkud vůbec začít – jak jej rozběhat, jaké jsou hlavní…

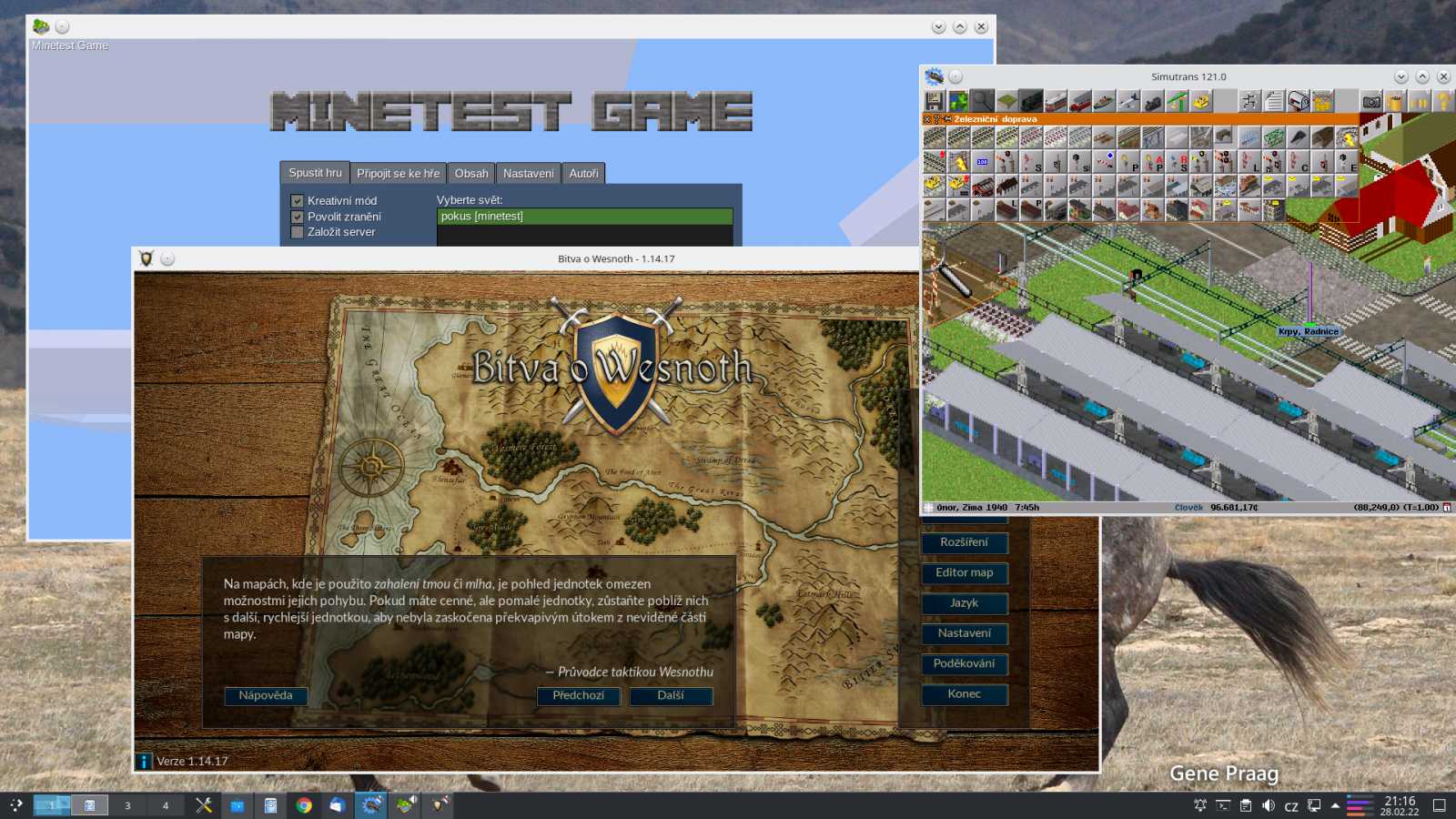

Co si zahrát pod linuxem (i Windows) zdarma?

Zdálo by se, že hry, které jsou opravdu zdarma, skoro vymizely. Není to pravda. Kromě kategorie freeware, která je skutečně…

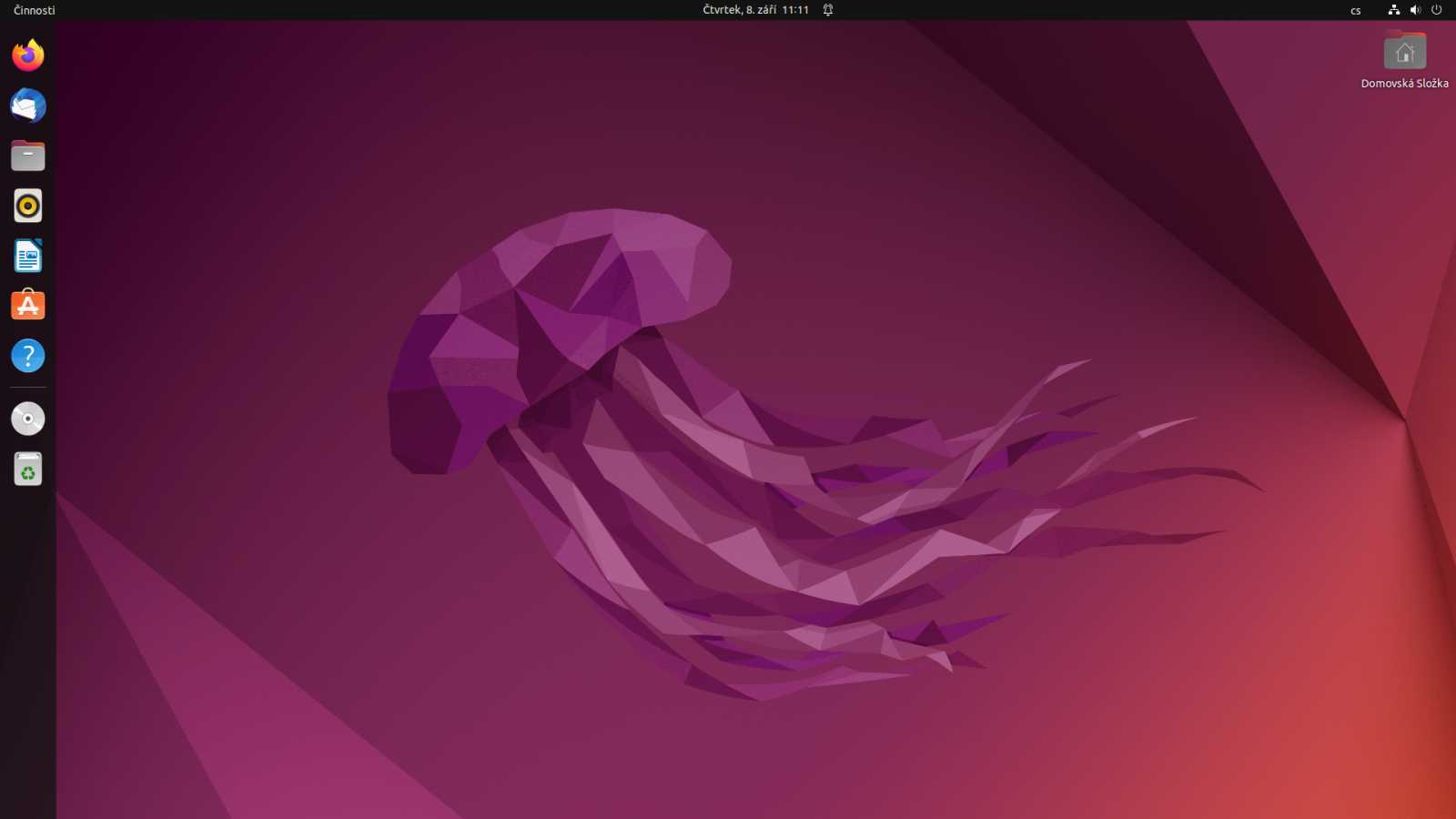

Co takhle dát si Linux? První pohled na nové Ubuntu 22.04

Nedávno vyšla betaverze nového vydání UBUNTU 22.04 LTS, tedy varianty s dlouhodobou podporou. Pojďme se podívat, jaký…