BadUSB: Pouhých osmnáct let stará bezpečnostní slabina | Kapitola 3

Seznam kapitol

Když Karsten Nohl a Jakob Lell ze společnosti SRLabs na konferenci Black Hat 2014 oznámili, že USB obsahuje opravdu masivní bezpečnostní díru, byl to maličko šok. Nejen kvůli potenciálním dalekosáhlým dopadům, ale taky proto, že tato díra je s námi už „since 1996". Ještě dva roky a oslaví krásné kulaté výročí.

Na přednášce demonstrovali proof-of-concept útoku na PC a také replikující se USB virus, který umí nakazit čistou USB flešku a není ho přitom možné detekovat antivirovými programy. Pro každý typ mikrokontroléru je nutné tento proces upravit, nicméně pokud se podaří do počítače nainstalovat malware, může přeprogramovat „kompatibilní" mikrokontrolér na dalším USB flashdisku. Ba co více, v akci předvedli malware, které se dokáže replikovat jak ve Windows, tak i na Linuxu.

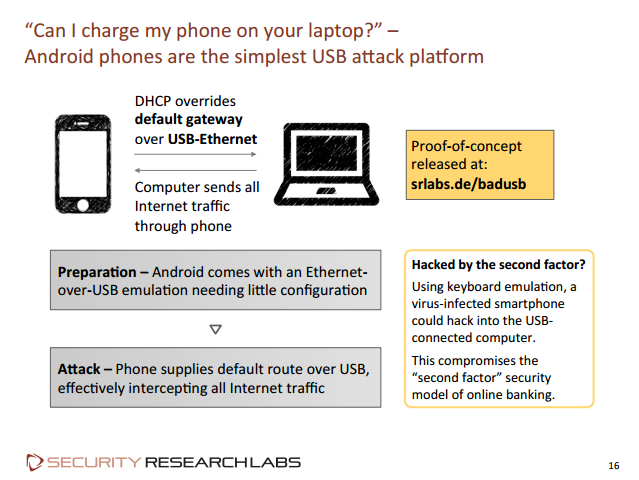

V dalším demu se pokusili předvést USB disk, který se tváří jako USB ethernetový adaptér. To jim v akci nefungovalo, ale podstata hacku byla v tom, že virtuální USB adaptér podsunul počítači jiný DNS server, který mohl směřovat uživatele na falešné stránky a odchytávat například hesla. Posledním demem byla ukázka toho, že jako „deployment device" se dá použít prakticky cokoli: Použili androidí telefon s upraveným mikrokontrolérem, které se opět změnilo na USB ethernetový adaptér a podsunulo alternativní DNS. V podstatě tedy stačí, když se pokusíte připojením k počítači „pouze dobít" takto modifikované zařízení – a jste vystaveni útoku.

Možností, jak využít BadUSB, ovšem autoři načrtli více. Velmi zajímavou věcí je „Virtual Machine Break-Out", tedy takový Prison Break aplikace, která běží ve virtuálním stroji. Osobně jsem si myslel, že to je nemožné, protože virtuální stroj nabízí virtuální periferie a aplikace nemůže udělat nic, co jí nedovolíte. Problém je ale v tom, že programovací příkazy pro USB mikrokontrolér je prostě jenom druhem nějakého přenosu dat. Aplikace běžící ve virtuálním stroji tak přeprogramuje mikrokontrolér na připojeném disku, jenomže ten po svém restartu může už komunikovat s vaším fyzickým strojem a například nainstalovat malware. Ještě lepší je to, že taková aplikace nemusí ani běžet na vašem počítači, může jet spuštěná třeba na vzdáleném serveru. Stačí, když program má přístup k vašim periferiím – a přesto vám dokáže nasadit do počítače zkažené vajíčko!

Mezi další nápady k promyšlení patří taková úprava mikrokontroléru, aby nereagoval na příkaz pro mazání souboru a místo toho ho jenom skryl. Nebo taková modifikace, aby skrývala soubory obsahující klasické viry před antivirovými programy. Anebo úprava, která během bootu povede k přeprogramování BIOSu hostitelského stroje. Anebo emulaci USB obrazovky, aby měl kam uživatel vkládat svoje PINy a hesla.