Srovnání vybraných wireless technologií 2/2 | Kapitola 2

Seznam kapitol

Minule jsme rozebrali vše okolo Wi-Fi sítí, dneska se podíváme ještě více do hloubky. Také rozebereme další nové technologie, které umožňují posílat nuly a jedničky bez drátů. Ať už se jedná o WIMAX, MobileFi nebo některou z dalších chystaných technologií příští generace, v článku se o nich dozvíte více...

Pokud majitel přístupového bodu nechce, aby se do sítě neoprávněně připojovali lidé a nemohli se tak buď zdarma připojit na internet nebo dokonce mazat či modifikovat data, musí se síť zabezpečit.

Již při konfiguraci zařízení se musí dbát na určité zásady, jako je změna přístupového hesla, změna SSID (Service Set Identifier – vlastní název sítě) z výchozího nastavení. Některá zařízení umožňují, vedle standardních zabezpečovacích protokolů, zabezpečení na nízké úrovni, která však vlastní útok mohou znepříjemnit. Jsou to:

• Skrytí SSID. Bez znalosti tohoto údaje se nelze k přístupovému bodu připojit.

• Filtrování MAC adres. K přístupovému bodu se mohou připojit pouze známá zařízení. Klonování MAC adres však umožňuje většina přístupových bodů, proto tato ochrana není 100%

Veškerá zařízení prodávaná v současné době v sobě integrují zabezpečovací protokol WEP (Wired Equivalent Privacy), který nabízí šifrování od 64 do 256 bit klíče.

Toto šifrování je však relativně snadno prolomitelné, jelikož používá otevřenou autentizaci a statické šifrování. Stačí, když útočník odposlechne několik zpráv a zjistí tak klíč.

Další, již mnohem účinnější, ochranou je WPA (Wi-Fi Protected Access). Autentizace se zde zlepšila pomocí použití protokolů:

• 802.1x

• EAP (Extensible Authentication Protocol), nebo alternativně pomocí

• PSK (PreShared Key) - přednastaveného sdíleného klíče.

Na rozdíl od WEP se zde použil nový protokol pro šifrování dynamickým klíčem, TKIP (Temporal Key Integrity Protocol). Toto zabezpečení se hodí nejvíce pro domácí a malé sítě.

IEEE 802.11i – WPA2

Jak WEP, tak i WPA však byly pouze prozatímní varianty zabezpečení, dokud nebyla schválena norma 802.11i označovaná jako WPA2 definující zabezpečení v sítích IEEE 802.11a/b/g.

WPA2, nese označení RSN (Robust Security Network) a zcela nahrazuje WPA.

802.11i pracuje na stejném principu jako WPA a byl pouze přidán protokol AES (Advanced Encryption Standard)

AES je považován za dostatečný šifrovací mechanizmus i pro vládní účely, na rozdíl od slabého mechanizmu RC4, který se používal v protokolech WEP i TKIP. Zatímco dříve stačilo útočníkovi odposlechnout dostatečný objem zpráv, aby mohl zlomit klíč WEP, a jedinou obranou bylo manuálně klíče včas změnit, než k tomu dojde, s 802.11i se mění šifrovací klíče automaticky. Jinak 802.11i podobně jako WPA nabízí dvojí režim pro autentizaci, PSK a 802.1x. Autentizace probíhá oboustranně.

QoS

QoS značí Quality of Service tedy kvalitu služeb. Zařízení podporující QoS pak umí plánovat pakety tak, že nedochází k výpadkům nebo příliš dlouhé latenci. To je velmi podstatné například při internetové telefonii VoIP (voice over IP, která zažívá v současné době boom), při videokonferencích nebo hraní síťových her. Přenos hlasu není ani v ethernetových sítí součástí standardního řešení a musí se tedy zajistit dalšími mechanizmy, které hlídají zpoždění, kolísání zpoždění, šířku pásma a maximální jednosměrnou latenci. V bezdrátových sítí navíc vyvstává problém s rušením, útlumem a šumem. V současné době jsou sice zařízení, která QoS podporují, avšak se jedná pouze o proprietální řešení jednotlivých firem.

Na standardu se pracuje a je označen jako 802.11e. Norma implementuje do stávajících sítí dva důležité mechanizmy: EDCF (Enhance Distributed Coordination Function) a HCF (Hybrid Coordination Function)

Pokud zařízení používá EDCF, pak nejprve naslouchá, zda nevysílá jiná stanice. Proti kolizím využívá metodu vkládání mezer mezi rámce a povinné čekání na zjištění volného kanálu.

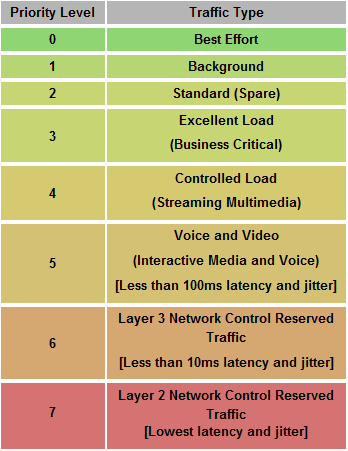

Šířku pásma přiděluje na základě kategorií priorit. Úrovní priorit je celkem osm ve čtyřech kategoriích. Přednost dostává služba s vyšší prioritou. Např. SIP protokol (VoIP) bude mít vyšší prioritu než odeslání e-mailu přes SMTP.

Úrovně priorit pro QoS management, zdroj wikipedia.com

HCF má za úkol informovat o identifikaci a řízení. Také dělí celkovou dobu na tzv. část boje o médium a část bez boje o médium, ve které přístupový bod vyzívá stanici, zda chce vysílat a pokud ano, přidělí ji dobu zahájení a trvání vysílání

QoS je pak logickým předstupněm Roamingu, tedy plynulému předávání připojeného uživatele mezi více AP v rámci jedné sítě.

Roaming

S roamingem pevně souvisí nejen QoS, ale také bezpečnost. Naštěstí se při schvalování 802.11i s roamingem počítalo, a tak nabízí předběžnou autentizace (pre-authentication), která umožňuje rychlý a bezpečný roaming mezi přístupovými body s minimalizací zpoždění, což je potřeba např. ve VoIP.

Pokud si uživatel myslí, že by někdy v budoucnu mohl potřebovat jiný přístupový bod, provede předběžnou autentizaci přes stávající access point. Předběžnou autentizací se vytvoří bezpečnostní relace a na novém přístupovém bodu se pak již nemusí složitě přihlašovat. Předběžná autentizace je pro server značnou zátěží a je realizovatelná pouze v rámci jedné sítě.

Prodlevy se také dají zkrátit za použití tzv. Key-cachingu, kdy uživatel nemusí zadávat přihlašovací údaje znovu, ale informace jsou uložené na síti. Pro žádost o připojení klient pošle jméno klíče, pokud přístupový bod odpoví pozitivně, dojde k výměně 4 zpráv. Ověřuje se, zda mají klient a přístupový bod stejnou bezpečnostní relaci. Key-caching může snížit zpoždění z 800 ms až na 25 ms.

Roaming v WLAN sítích se dá rozdělit na 2 druhy:

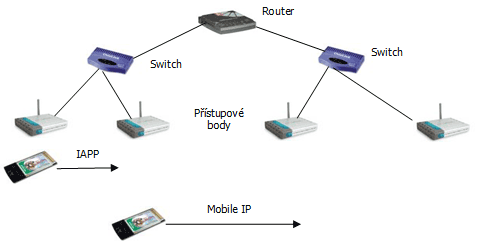

Buď uživatel přechází v rámci jednoho rozsahu IP (roaming na 2. vrstvě) adres nebo přechází zcela do jiné sítě (roaming na 3. vrstvě).

Roaming na 2. vrstvě zařízení podporují protokolem IAPP, který normalizuje 802.11f. Nový přístupový bod informuje původní na základě MAC adresy o novém uživateli a ten si jej vymaže z asociační tabulky. Nový přístupový bod také informuje switche, aby data nadále posílali na něj.

Roaming na 3. vrstvě probíhá za pomoci síťového protokolu Mobile IP. Jelikož se uživatel přesouvá do jiné sítě, musí se navíc připojit síťová vrstva. Mobile IP vytvoří domácí adresu, která je neměnná a cizí adresu, kterou si klient převezme z hostitelské sítě.

Jedním z řešení mezinárodního roamingu v akademických sítích je projekt eduRoam, jehož koordinátorem je sdružení CESNET. Tento projekt má za cíl fungovat v celoevropském měřítku a je do něj zapojeno mnoho českých škol. Uživatel má jediný účet ve své domovské síti a tento účet jej opravňuje k použití bezdrátové sítě kteréhokoliv člena projektu. Dotazování na uživatele funguje obdobně hierarchicky jako vyhledávání domén.

Popsaný roaming ve Wi-Fi sítích je však stále pomalý na přenos hlasu. Proto byl zřízen výbor pro 802.11r, který má za úkol vytvořit rychlý roaming.

Mesh sítě

Mesh sítě, někdy označované jako samoorganizující se sítě, mají svůj počátek ve vojenském využití. Jejich hlavním rozdílem a výhodou je, že zde nefunguje systém AP- klient, ale všechna zařízení si jsou rovna a tedy peer-to-peer - využívají smyčkovou topologii. Konkrétně peer- to- peer routing a tedy jakékoliv zařízení v mesh síti může zastoupit libovolné jiné, například při výpadku. Vzdálenější zařízení se pak může připojit na jiné funkční. To má také za následek zvýšení dosahu sítě díky většímu počtu adaptérů, které mohou předávat signál. Další výhodou takových sítí je bezproblémové nastavení, jelikož se většina nastavení provede automaticky routovacím protokolem, který v nich musí být velice dobře promyšlen. Tyto sítě také šetří pásmo, jelikož připojování a odpojování jednotlivých zařízení je řízeno automaticky a tedy nejsou spojena trvale.

Na standardizaci se pracuje v rámci 802.11s, ale dosud nebyla schválena. Každý výrobce tak nabízí vlastní routovací protokol. Některé jsou open-source (např. mesh-cube) a kdokoliv si tak může postavit vlastní zařízení, do kterého si nahraje routovací protokoly.

Mesh sítě se tedy pak dají částečně přiblížit k WDS, které však není typu peer-to-peer.

Výpočet reálné rychlosti Wi-Fi

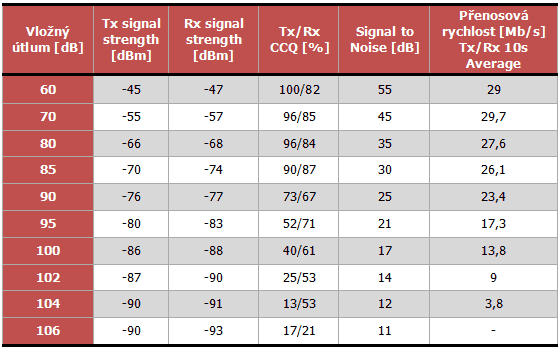

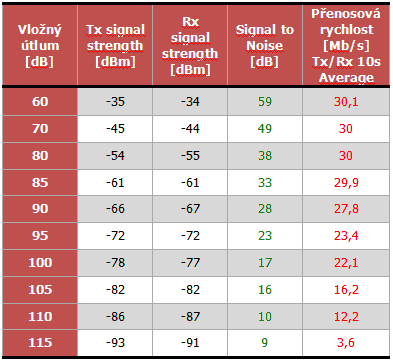

Abych zjistil reálné rychlosti v závislosti na vzdálenosti - tedy útlumu prostředí, provedli jsme na katedře elektromagnetického spoje měření s miniPCI kartami CM9 a výkonnými kartami XR5 provozované v RouterBoardu RB600.

Pro simulaci útlumu vzdálenosti byly použity proměnné útlumové členy a při různých hodnotách útlumu (vzdálenosti) se zjišťovala propustnost.

Zde jsou výsledky:

Rychlosti s kartou CM9

Rychlosti s kartou XR5

Pro zjištění reálné přenosové rychlosti libovolného aktivního prvku lze tato měření využít následovně:

- Zjištění vzálenosti mezi 2 body

- Výpočet útlumu pomocí kalkulátoru = a

- Výkon aktivního prvku – 17(výkon karty CM9) = b

- Zisk antény = c

- Útlum propojovacího kabelu = d

- Absolutní hodnota minimální citlivosti – 88(max. citlivost karty CM9 na 5 GHz) = e (pouze přibližná korekce)

- f= a–b-c+d-e

Číslo f porovnat se sloupcem Vložný útlum v tabulce měření karty CM9 a v něm vyhledat nejbližší vyšší číslo.

Tato hodnota bude odpovídat pouze v případě nezarušeného prostředí. V praxi je třeba počítat s o něco menšími rychlostmi.