Šifrování disku pomocí BitLockeru s čipem TPM | Kapitola 11

Seznam kapitol

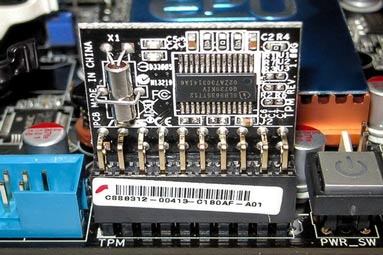

Dnes se podrobněji podíváme na šifrování systémového disku (disku s Windows) pomocí BitLocker a na řešení obvyklých problémů. Budeme si povídat o využití čipu TPM (Trusted Platform Module) a vysvětlíme si, jak nám poslouží pro uložení klíče k disku pro BitLocker a jak ho koupíme nebo nastavíme.

Reinstalace Windows – přenastavení BIOS (UEFI/GPT)

Podle utility tpm.msc je vše v pořádku, WMI vypadá taky dobře, teoreticky je všechno správně, ale v prohlížeči událostí se objevují takovéto chyby:

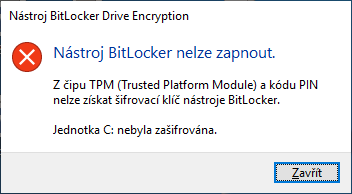

Nebo děláte všechno možné, systém vypadá dobře, ale vrací se vám chyba:

Netrapte se tím a zkuste reinstalovat počítač!

Nejprve přenastavíme BIOS

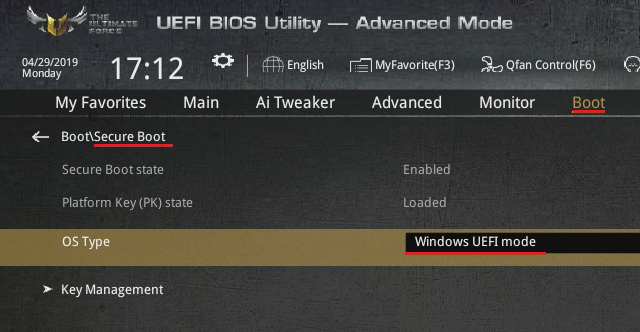

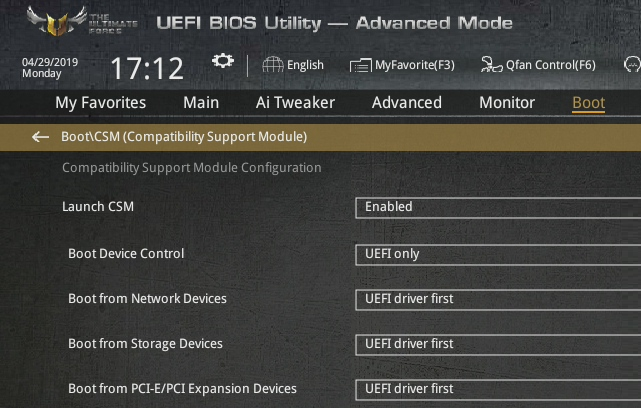

BitLocker s TPM 2.0 funguje, pokud je zapnutý Secure Boot a disk ve formátu GPT. „Někdy“ to funguje i bez toho. Naopak s TPM 1.2 by neměl být Secure Boot ani GPT vyžadován, přesto to „někdy“ nefunguje.

Úspěšně se mi povedlo rozběhnout BitLocker s čipem TPM 2.0 i bez zapnutého Secure Boot, dokonce bez ohledu na to, jestli byl disk typu GPT nebo MBR. Ale na deskách od ASUSu zabral právě tento jediný postup.

V BIOS zapnete Secure Boot:

Povolíte start jen z oddílů typu UEFI:

A teď kompletně reinstalujete Windows, BitLocker se snad umoudří. S výše uvedeným nastavením by všechno mělo správně fungovat a BitLocker by se mohl přestat vzpouzet.