Zdvojnásobil se dopad kryptominerů a hackeři stále častěji útočí i na cloudové infrastruktury

Check Point zveřejnil zprávu „Cyber Attack Trends: 2018 Mid-Year Report“, podle které bylo 42 % organizací z celého světa zasaženo kyberútokem spojeným s těžbou kryptoměn. Zároveň roste počet sofistikovaných útoků páté generace na cloudové infrastruktury.

Check Point zveřejnil zprávu „Cyber Attack Trends: 2018 Mid-Year Report“, podle které kyberzločinci agresivně útočí na organizace malwarem těžícím kryptoměny, a snaží se tak maximalizovat nelegální toky svých příjmů. Zároveň stále častěji vidíme i útoky na cloudové infrastruktury.

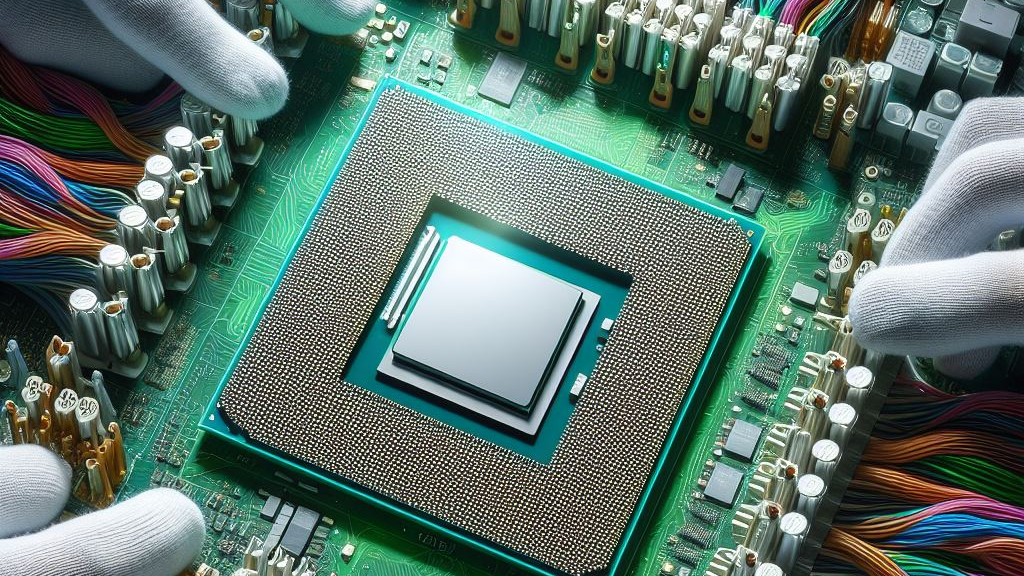

V letošním prvním pololetí se počet organizací postižených malwarem těžícím kryptoměny zdvojnásobil na 42 % oproti 20,5 % ve druhé polovině loňského roku. Malware těžící kryptoměny umožňuje kyberzločincům zneužít CPU nebo GPU výkon zařízení oběti, a to až do 65 % výkonu procesoru. Všechny tři nejčastější malwarové varianty byly škodlivé kódy těžící kryptoměny.

Check Point zaznamenal také nový trend, podle kterého roste počet útoků na cloudové infrastruktury. Organizace přesouvají více a více dat a informací do cloudových prostředí, takže je cloud stále zajímavější i pro útočníky, kteří se snaží využít obrovskou výpočetní sílu pro znásobení svých zisků.

Klíčové malwarové trendy v první polovině roku

Škodlivé kódy těžící kryptoměny se vyvíjí

Hackeři stále častěji cílí na cloud

Vzestup multiplatformových útoků

Mobilní malware se šíří prostřednictvím dodavatelského řetězce

Malware těžící kryptoměny - první polovina 2018

1. Coinhive (30 %) – Je navržen pro těžbu kryptoměny Monero bez souhlasu uživatele.

2. Cryptoloot (23 %) – Malware zaměřený na těžbu kryptoměn využívá výkon procesoru nebo grafické karty.

3. JSEcoin (17 %) – Malware těžící kryptoměnu Monero, těží bez souhlasu uživatele při vstupu na webové stránky.

Ransomware - první polovina 2018

1. Locky (40 %) – Locky je ransomware, který se zaměřuje na platformu Windows. Malware posílá systémové informace na vzdálený server a přijímá šifrovací klíč pro zašifrování souborů v infikovaném systému. Malware požaduje jako výkupné za odemčení souborů platbu ve formě digitální měny bitcoin. Navíc přidává informaci i do registru, aby jej nebylo možné odstranit restartováním systému.

2. WannaCry (35 %) – Ransomware, který se šířil během masivního útoku v květnu 2017. Zneužíval Windows SMB zranitelnost nazvanou EternalBlue, aby se šířil v rámci sítí i mezi nimi.

3. Globeimposter (8 %) – Ransomware maskovaný jako varianta ransomwaru Globe. Byl objeven v květnu roku 2017 a je distribuován spamovými kampaněmi, malvertisingem a exploit kity. Při šifrování připojuje ke každému zašifrovanému souboru koncovku .crypt.

Mobilní malware - první polovina 2018

1. Triada (51 %) – Modulární backdoor pro Android, který uděluje superuživatelské oprávnění pro stažení malwaru a pomáhá jej vložit do systémových procesů. Triada umí také zfalšovat URL odkazy uložené v prohlížeči.

2. Lokibot (19 %) – Bankovní trojan pro Android a současně malware zaměřený na krádeže informací, který se může změnit také na ransomware. V případě odstranění administrátorských oprávnění zamkne telefon.

3. Hidad (10 %) – Android malware, který přebaluje legitimní aplikace a pak je umísťuje do obchodů třetích stran. Jeho hlavní funkcí je zobrazování reklam, ale může také získat přístup ke klíčovým bezpečnostním informacím obsaženým v operačním systému, což umožňuje útočníkovi získat citlivá uživatelská data.

Bankovní malware – první polovina 2018

1. Ramnit (29 %) – Bankovní trojan, který krade přihlašovací údaje, FTP hesla, cookies a osobní data.

2. Dorkbot (22 %) – Bankovní trojan, který krade přihlašovací údaje pomocí techniky web-injects, aktivuje se, když se uživatel snaží přihlásit ke svému účtu na webu banky.

3. Zeus (14 %) – Trojan, který cílí na platformu Windows a je často používán pro krádež bankovních informací pomocí zachytávání stisknutých kláves a získávání dat z webových formulářů.