Kdo a proč zabil TrueCrypt?

Seznam kapitol

Ve středu 28. května náhle zmizela doména truecrypt.org a stránka, na kterou jsme byli přesměrováni, značně připomínala nejapný hackerský žert. Spolu s tím se objevila „vylepšená“ verze TrueCryptu 7.2, která má sloužit k tomu, abyste dekódovali zašifrovaná data a přešli na „modernější a bezpečnější“ řešení. S postupem času ale šance, že to byl jenom hack, stále klesá. Tak jak to vlastně s tím TrueCryptem je?

Pro ty, kteří TrueCrypt neznají, pár informací na začátek: TrueCrypt je kryptografický program zdarma, vyvíjený od roku 2004 do minulého týdne. V posledních čtyřech letech byl updatován poměrně vzácně, poslední stabilní verze 7.1 byla do světa vypuštěna v září 2011, její update 7.1a potom v únoru 2012. Rozhodně se nedá říci, že by šlo o program intenzivně rozvíjený, což ale částečně souvisí s tím, že v něm nebyla objevena slabina a už někdy od verze 6.0 šlo o software vcelku bezproblémový. Já osobně používám verzi 7.0a z roku 2010 a na žádný problém jsem jako uživatel nenarazil.

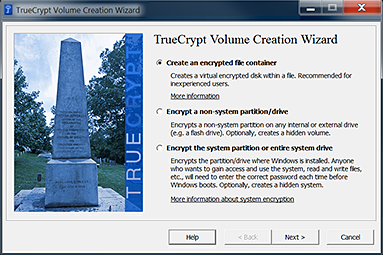

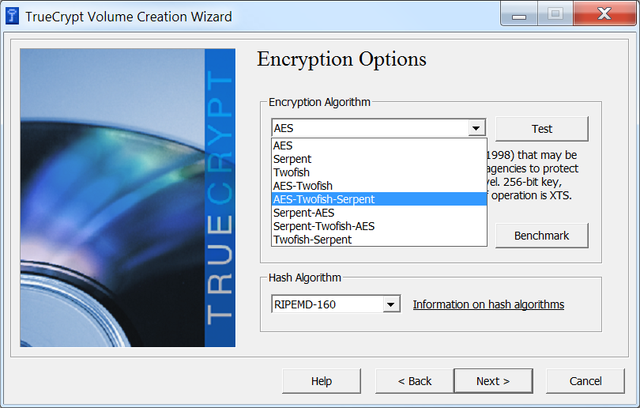

TrueCrypt dovoluje vytvořit virtuální disky chráněné šifrováním AES, Twofish a Serpent nebo jejich kombinací v kaskádě dvou anebo tří za sebou. Tyto virtuální disky lze tvořit v souboru, anebo lze zašifrovat celý disk, případně i systémový disk s výjimkou Windows 8 s GPT partition, kterou neumí. (Nová verze TrueCryptu, o které se mluvilo před náhlým ukončením projektu, tohle měla plně podporovat.)

Virtuální disky v souboru lze libovolně přenášet, případně uploadovat na cloud. V průběhu vytváření disku je celý prostor zaplněn náhodnými daty, což znemožňuje zjistit, kolik souborů disk obsahuje a zda například obsahuje a nebo neobsahuje skrytý oddíl. Fakt, že zcela prázdný a zcela plný TrueCryptový disk nelze od sebe statisticky rozeznat, patří mezi jednu z jeho silných vlastností, které vylučují některé typy útoků.

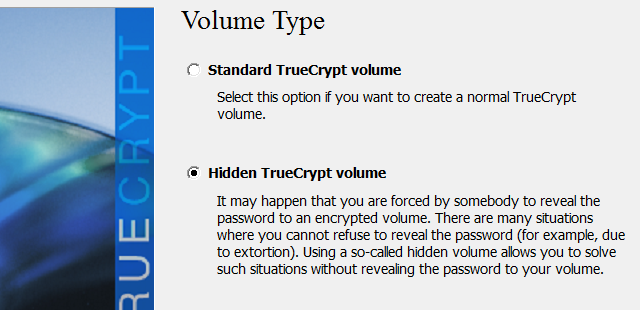

TrueCrypt má jednu zcela unikátní vlastnost: Každý vytvořený disk může, anebo nemusí obsahovat skrytý oddíl, přičemž oba typy souborů vypadají stejně, protože každý má hlavičku jak pro normální, tak pro skrytý oddíl. Ani TrueCrypt sám to neví: Když do něj vložíte heslo, pokusí se nejdřív odemknout skrytý oddíl. Pokud je heslo nesprávné, anebo tam skrytý oddíl není, pokusí se potom odemknout hlavní oddíl. Program sám není schopen zjistit, proč se odemčení nepovedlo, ví jen to, že se nepovedlo.

Tato funkce dovoluje věrohodnou popiratelnost (plausible deniability): Pokud vám zločinec namíří na hlavu pistolí (anebo vám v pokrokové zemi namíří právník na hlavu zákoníkem) a řekne, že to heslo mu dáte nebo vám vyklopí mozek na zeď (v případě právníka jsou to například ve Velké Británii dva roky natvrdo), tak mu sdělíte primární heslo. On disk odemkne, zjistí, že se tam povalují důvěrné, leč z jeho hlediska nezajímavé materiály – a je to. Primární oddíl je dělaný tak, že při zápisu souborů „sdílí“ prostor se skrytým oddílem, takže může data ve skrytém oddílu přepsat. Ale to je součást designu, předpokládá se, že raději obětujete tajná data, než aby je dostal někdo nepovolaný.

Je jasné, že zrovna tahle funkce musí hodně lidí štvát, protože nabízí významně vyšší bezpečnost než standardní řešení s jedním heslem a jedním oddílem. V některých zemích je to jedno, v Americe, ale i u nás máte právo mlčet, pokud byste výpovědí způsobili nebezpečí trestního stíhání sobě nebo osobě blízké (v Americe to garantuje pátý dodatek ústavy, u nás článek 37 Listiny základních práv a svobod). Čili tato funkce TrueCryptu není u nás až tak podstatná, snad jen při vydírání zločincem apod. Toto právo je nicméně nově v řadě „pokrokových zemí", jako Kanada či Velká Británie, rušeno, protože teroristi a tak dále. Kampaň za zrušení tohoto práva se objevuje i v dalších „pokrokových zemích", jako je Nový Zéland, protože jak už pravili nacisté, když nemáte před státem co skrývat, nemáte mu co tajit.